srcset=”https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?quality=50&strip=all 5984w, https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?resize=300%2C168&quality=50&strip=all 300w, https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?resize=768%2C432&quality=50&strip=all 768w, https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?resize=1024%2C576&quality=50&strip=all 1024w, https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?resize=1536%2C864&quality=50&strip=all 1536w, https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?resize=2048%2C1152&quality=50&strip=all 2048w, https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?resize=1240%2C697&quality=50&strip=all 1240w, https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?resize=150%2C84&quality=50&strip=all 150w, https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?resize=854%2C480&quality=50&strip=all 854w, https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?resize=640%2C360&quality=50&strip=all 640w, https://b2b-contenthub.com/wp-content/uploads/2025/07/Tada_Images-shutterstock_2395625183-NR_16z9.jpg?resize=444%2C250&quality=50&strip=all 444w” width=”1024″ height=”576″ sizes=”(max-width: 1024px) 100vw, 1024px”>Auch die leistungsstärksten KI-Tools sind kontraproduktiv, wenn sie nicht richtig abgesichert sind.

Tada Images | shutterstock.com

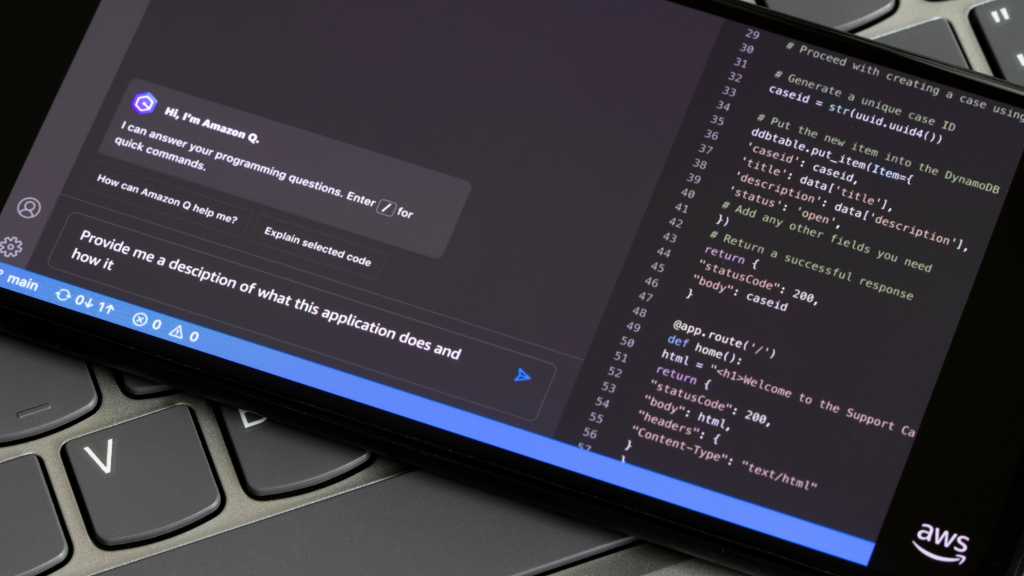

Einem Hacker ist es gelungen, zerstörerische Systembefehle in die Visual-Studio-Code-Extension einzuschleusen, die für den Zugriff auf Amazons KI-gestützten Programmierassistenten Q verwendet wird. Der Angreifer konnte das Entwickler-Tool (mit mehr als 950.000 Installationen) über ein nicht-verifiziertes GitHub-Konto verseuchen: Er reichte Ende Juni 2025 einen Pull-Request ein und erlangte daraufhin nach eigener Aussage Administratorrechte, wie 404 Media initial berichtete (Paywall).

Der eingeschleuste Code wies das Amazon-Tool demnach an, sich wie ein System Cleaner mit Zugriff auf Dateisystem und Cloud Tools zu verhalten, um Nutzerdaten und Cloud-Ressourcen zu löschen. Das Update wurde von Amazon über den offiziellen Weg an die Nutzer verteilt – zunächst ohne zu bemerken, dass dieses manipuliert worden war. Der Hacker hinter dem Angriff erklärte gegenüber 404 Media, dass er noch weitaus schädlichere Payloads hätte einschleusen können. Er habe sich jedoch stattdessen für diese „milde Variante“ entschieden, um ein Zeichen des Protests gegen Amazons “AI-Security-Theater” zu setzen.

“Nix passiert, weitermachen”?

“Wir haben einen Versuch, eine bekannte Schwachstelle in zwei Open-Source-Repositories auszunutzen, um den Code in der Amazon-Q-Developer-Extension für VS Code zu manipulieren, schnell abgewehrt und können bestätigen, dass keine Kundenressourcen betroffen sind”, erklärte ein Sprecher von AWS. Die Probleme in beiden betroffenen Codebasen seien vollständig behoben – keine weiteren Maßnahmen seitens der Kunden erforderlich.

Nichtsdestotrotz unterstreicht der Vorfall die wachsenden Bedenken hinsichtlich der Sicherheit von Generative-AI-Tools und ihrer Integration in Entwicklungsumgebungen, wie Cybersecurity-Experte Sunil Varkey erklärt: “Dieser Vorfall verdeutlicht, dass leistungsstarke KI-Tools zunehmend durch böswillige Akteure ausgenutzt werden können, weil robuste Schutzvorkehrungen, durchgängiges Monitoring und wirksame Governance-Leitplanken fehlen”. Wenn KI-Systeme wie Code-Assistenten kompromittiert würden, so Varkey, schaffe das in zweifacher Hinsicht Risiken: Angreifer könnten bösartigen Code in Softwarelieferketten einschleusen, während die Benutzer unwissentlich Schwachstellen oder Hintertüren einführten.

“Der Vorfall zeigt auch, wie sich die Risiken in der Lieferkette bei der KI-Entwicklung verschärfen, wenn Unternehmen sich ohne strenge Überprüfungen auf Open-Source-Beiträge verlassen”, ergänzt Sakshi Grover, Senior Research Manager bei IDC Asia Pacific Cybersecurity Services. Umso wichtiger sei es für die Teams in Unternehmen, KI-spezifische Bedrohungsmodelle in ihre DevSecOps-Praktiken zu integrieren, meint Grover – nur so ließe sich Risiken wie Model Drift, Prompt Injection und semantischen Manipulationen begegnen. Sie empfiehlt: “Unternehmen sollten unveränderliche Release-Pipelines mit Hash-basierter Verifizierung einführen und Mechanismen in CI/CD-Workflows integrieren, um Anomalien und Manipulationen frühzeitig zu erkennen.”

Schließlich demonstriert der Incident auch, dass selbst die DevSecOps-Reife der großen Cloud-Anbieter in Sachen KI-Entwicklungswerkzeuge ausbaufähig ist. (fm)

Sie wollen weitere interessante Beiträge rund um das Thema IT-Sicherheit lesen? Unser kostenloser Newsletter liefert Ihnen alles, was Sicherheitsentscheider und -experten wissen sollten, direkt in Ihre Inbox.